Qu'est-ce que la cryptographie ?

La cryptographie est très ancienne et a une fonction importante dans le monde des crypto-monnaies. Dans cette leçon, nous allons faire le point sur les types de cryptographie que les gens ont inventés au fil du temps et sur la situation actuelle dans ce domaine de la technologie.

Bref résumé

✔️ La cryptographie est la pratique qui consiste à garder l'information secrète, en la chiffrant ou en la cachant de manière à ce qu'elle ne puisse être décryptée par quiconque n'ayant pas accès à la bonne clé.

✔️ La cryptographie comporte deux types de clés : les clés symétriques et les clés asymétriques. Les clés symétriques sont utilisées au quotidien et les clés asymétriques, notamment dans les cryptocurrency, ont une clé publique et une clé privée.

✔️ La cryptographie a été utilisée tout au long de l'histoire, notamment dans l'Égypte ancienne et à l'époque de César.

✔️ La cryptographie a été utilisée par des gouvernements et des organisations pour crypter et décrypter des messages, et elle a traditionnellement joué un rôle important dans la guerre.

La cryptographie

La cryptographie est un moyen de garder des informations secrètes.

C'est un composé de deux mots grecs, kryptos et graphein. Kryptos signifie caché et graphein signifie écriture ou dessin. On dessine ou on écrit donc des messages cachés.

L'art de la cryptographie consiste à crypter ou à dissimuler des informations de telle sorte qu'un crypto-analyste qui écoute ne puisse, moyennant un effort acceptable, déduire des données qui sont impliquées et quelles informations sont envoyées.

Un effort acceptable peut signifier, par exemple, être capable de le déchiffrer en quelques jours ou décennies. Un effort inacceptable devrait impliquer des nombres d'années que les gens ne vivent pas, disons cent ans ou plus.

Par exemple, si vous créez un mot de passe compliqué avec plusieurs lettres différentes, des chiffres, des majuscules et des signes de ponctuation et que vous lui donnez un certain nombre de caractères, il est connu que dans une attaque par force brute (en essayant simplement toutes les combinaisons possibles), il faudra à un ordinateur puissant des centaines voire des milliers d'années pour deviner le mot de passe. En d'autres termes, il s'agit d'un effort inacceptable !

La cryptographie est utilisée pour donner uniquement à l'expéditeur et au destinataire les clés et le cryptage nécessaires afin que personne ne puisse les écouter.

La cryptographie utilise deux types : la variante symétrique et la variante asymétrique. Dans la variante symétrique, l'expéditeur et le destinataire disposent du même jeu de clés et la clé de décryptage est connue avant l'envoi du message.

La variante asymétrique est la plus courante dans les crypto-monnaies. Elle implique une clé publique et une private key. La clé publique peut être connue de tous, la private key n'est en possession que d'une seule personne car elle donne accès aux pièces elles-mêmes. Quiconque possède la private key peut dépenser ces pièces.

Cette variante a été utilisée pour la première fois par Diffie et Hellman. Avant que ces deux-là ne proposent cette solution, il fallait faire appel à des coursiers pour livrer la clé de décryptage, ce qui était bien sûr assez peu pratique et coûteux.

Aujourd'hui, la variante hybride est le plus souvent utilisée dans les entreprises et les gouvernements. La forme symétrique pour l'usage quotidien et la variante asymétrique pour la transmission de la private key. Ceci, parce que la variante asymétrique nécessite plus de puissance de traitement et coûte donc plus cher et est plus lente.

Exemples connus de cryptographie

La cryptographie était déjà utilisée dans les temps anciens, car les messages pouvaient être si importants que seul le destinataire possédant la clé devait pouvoir en lire le contenu.

En Égypte, certaines tombes présentent des hiéroglyphes anormaux. Il est plus que probable qu'il s'agissait d'une sorte d'écriture secrète que seules les personnes connaissant la clé pouvaient lire.

Le Kama Sutra contient également de la cryptographie.

Dans ses écrits, l'écrivain grec Lysandre parle de la scytale, qui était utilisée à l'époque d'Alexandre le Grand.

César ne pouvait donc pas être en reste, bien que sa figure de César soit assez facile à déchiffrer avec l'analyse des fréquences. César utilisait un décalage des lettres de, disons, 5 caractères. A devient alors f, b devient g, et ainsi de suite. Comme les gens savent quelles lettres sont utilisées le plus souvent, il est possible de craquer ce système.

L'une des histoires les plus tristement célèbres sur la cryptographie provient de la trahison de Babington. La cryptographie de Babington a été cassée par Phelippes. Elle contenait le complot de la reine d'Écosse, Marie, contre la reine Élisabeth 1 pour l'assassiner. Elle fut donc condamnée pour haute trahison.

Le secret de Louis 14 ne fut pas rompu pendant longtemps.

Au 17e siècle, toutes les grandes puissances avaient leur propre "chambre noire". Celles-ci s'occupaient de coder et de décoder les messages. Napoléon a été vaincu grâce à cela, car Scovell avait brisé le code secret de Napoléon et Wellington savait exactement ce que Napoléon préparait.

Edgar Allan Poe a popularisé la cryptographie en écrivant à son sujet dans un magazine et plus tard dans son roman "The Golden Beetle".

Arthur Conan Doyle a demandé à Sherlock Holmes d'utiliser la cryptographie pour résoudre l'énigme dans "Le conte des danseurs", où une pose donnait un indice de la lettre à utiliser.

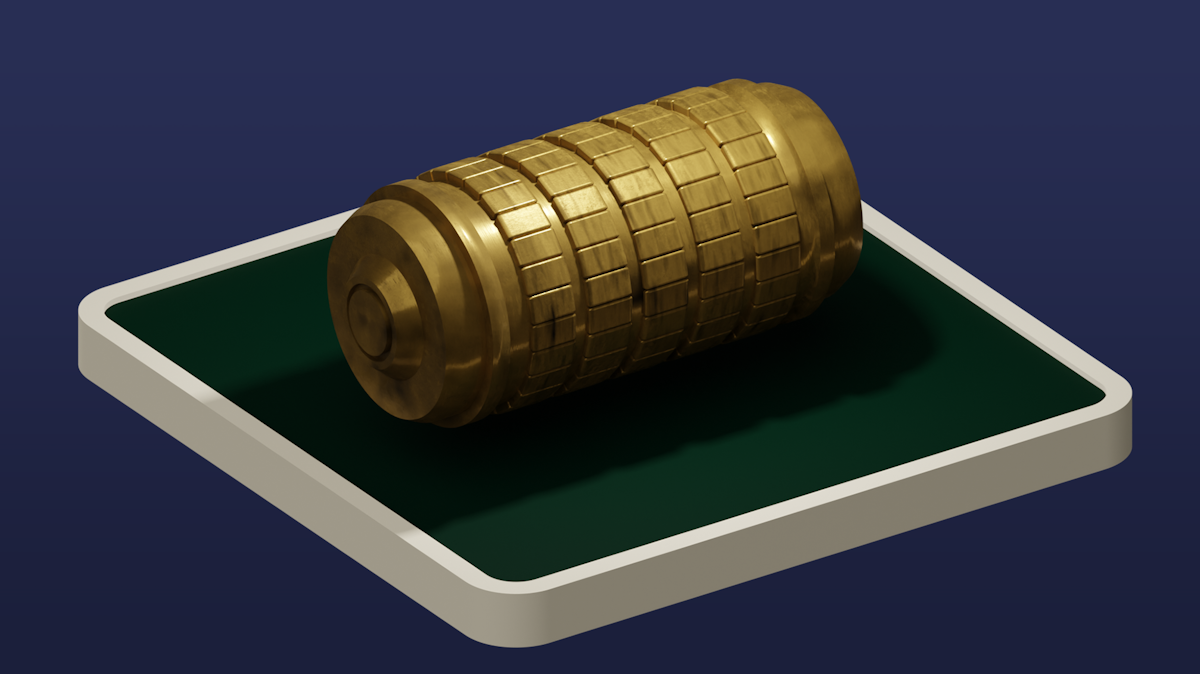

Jules Verne et Dan Brown ont également utilisé la cryptographie dans leurs histoires.

Une histoire qui vous est peut-être familière est celle d'Enigma, la machine à chiffrer des Allemands, surtout connue pour les U-boat, que les Britanniques et les Polonais ont déchiffrée.

Le langage secret est également utilisé par les parents, lorsqu'ils partagent des messages dans une langue étrangère en compagnie de leur progéniture, s'ils ne sont pas destinés aux oreilles des enfants.

Comment fonctionne la cryptographie ?

De manière générale, la cryptographie fonctionne comme suit :

Vous voulez envoyer un message à une autre personne mais personne ne doit savoir ce qu'il contient. C'est le texte en clair, ou message compréhensible.

Vous le convertissez en texte chiffré, qui est une représentation cryptographique en chiffre du texte. Sans la clé nécessaire, personne ne peut lire ce texte sauf le destinataire, qui détient la clé.

Le destinataire utilise sa clé pour convertir le Ciphertext en texte en clair. Il peut maintenant lire le message.